Fuzzing101__01

CVE-2019-13228漏洞,xpdf-3.02 parse.cc文件getObj函数的无限递归漏洞,可用于DDos攻击

使用afl++进行fuzz 编译 Export LLVM_CONFIG=”llvm-config-11” CC=$HOME/AFLplusplus/afl-clang-fast CXX=$HOME/AFLplusplus/afl-clang-fast Make&&Make install

随便下载几个pdf作为种子

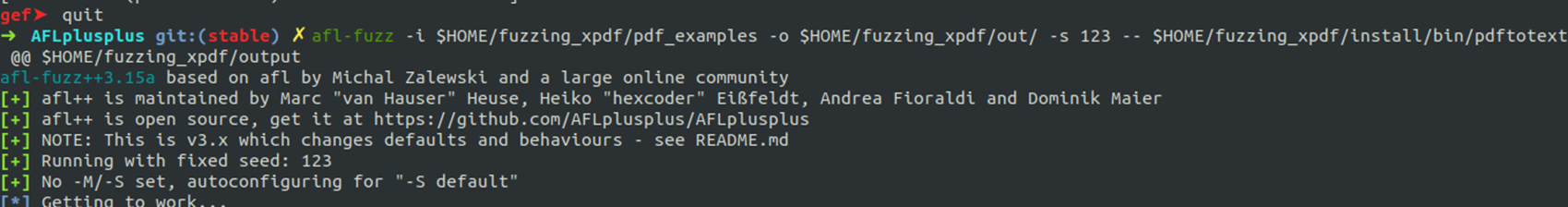

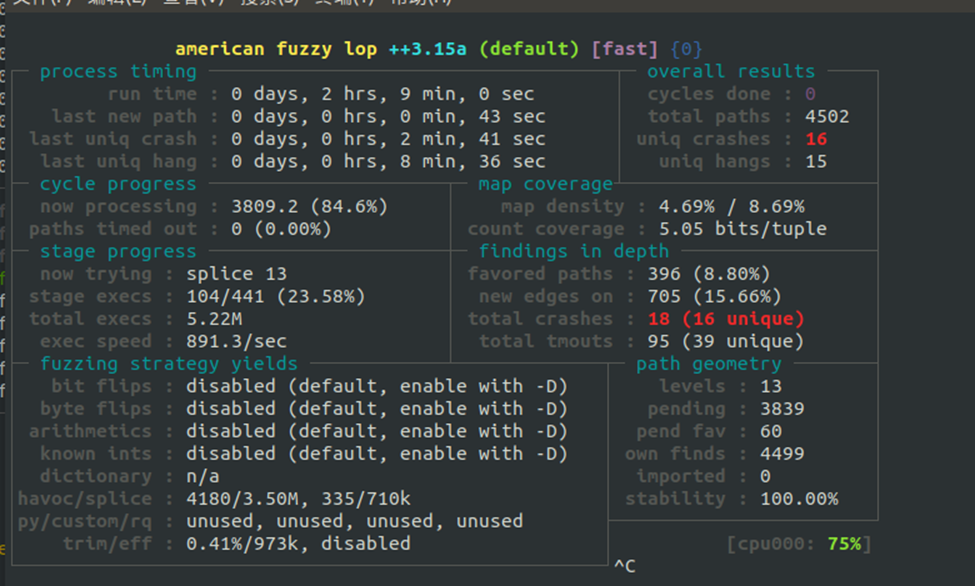

开始fuzz

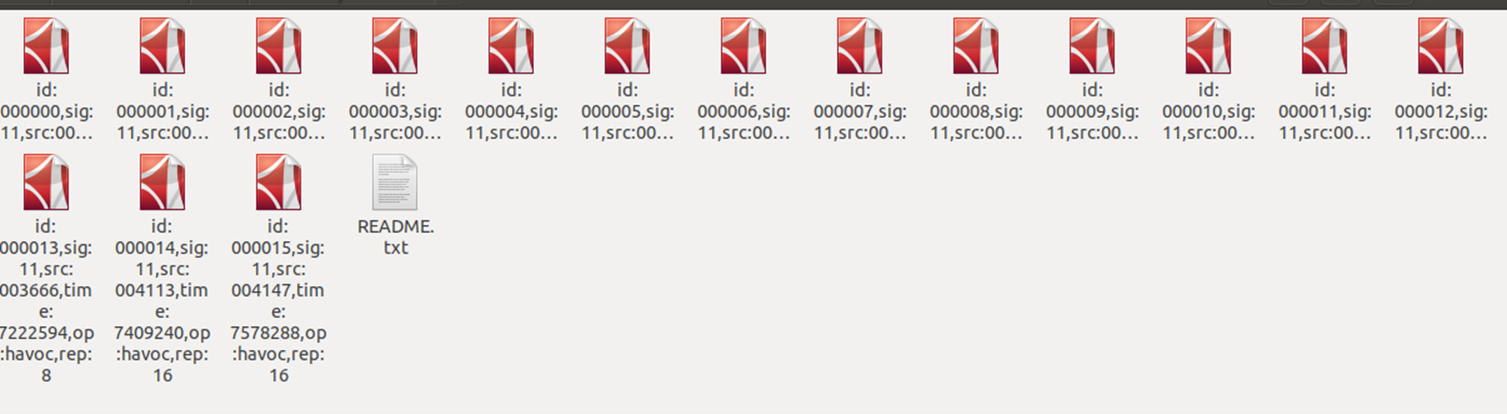

Fuzz结果

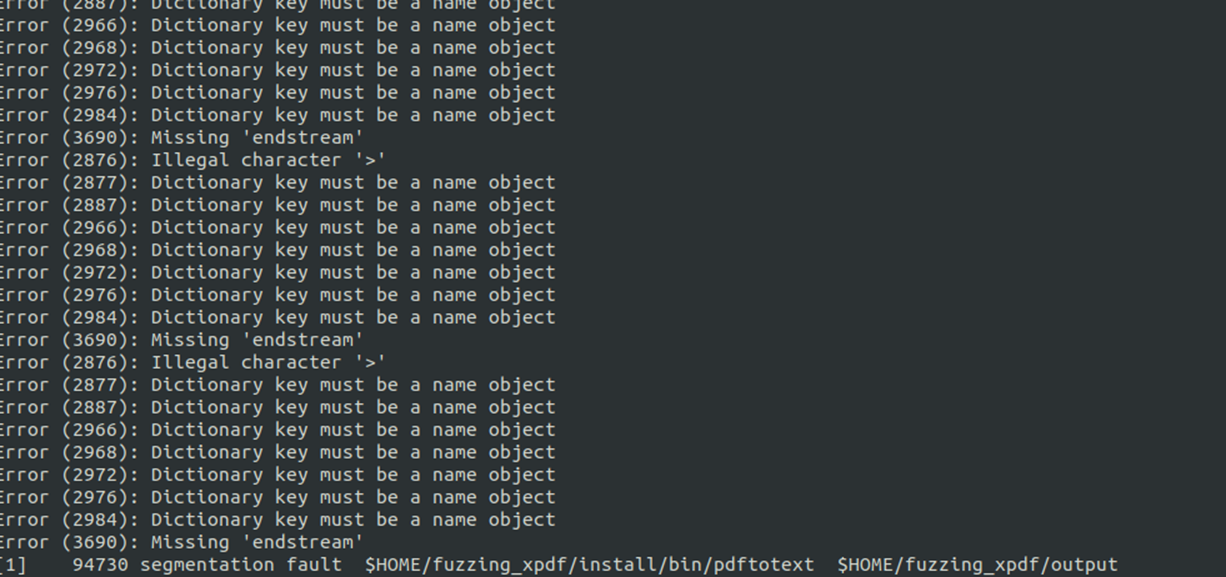

运行结果

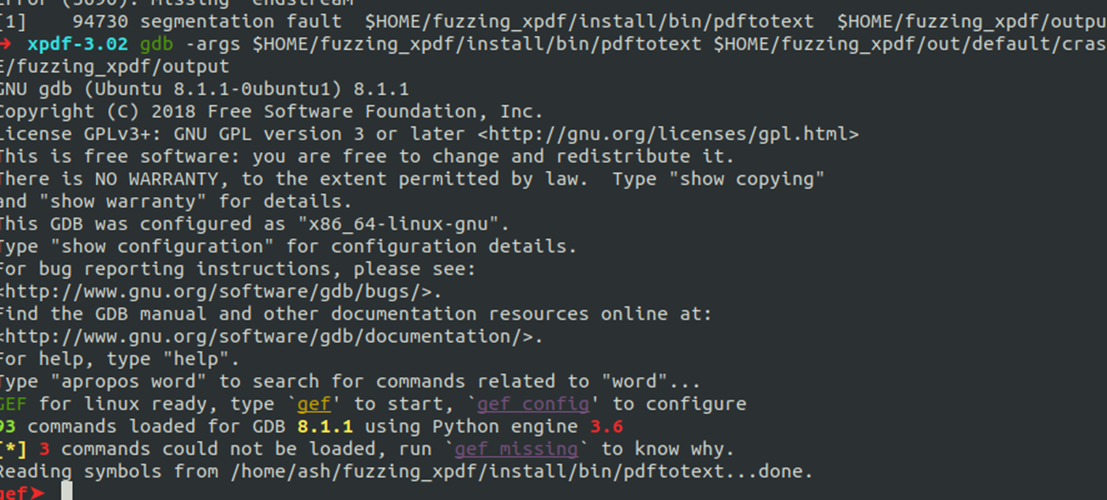

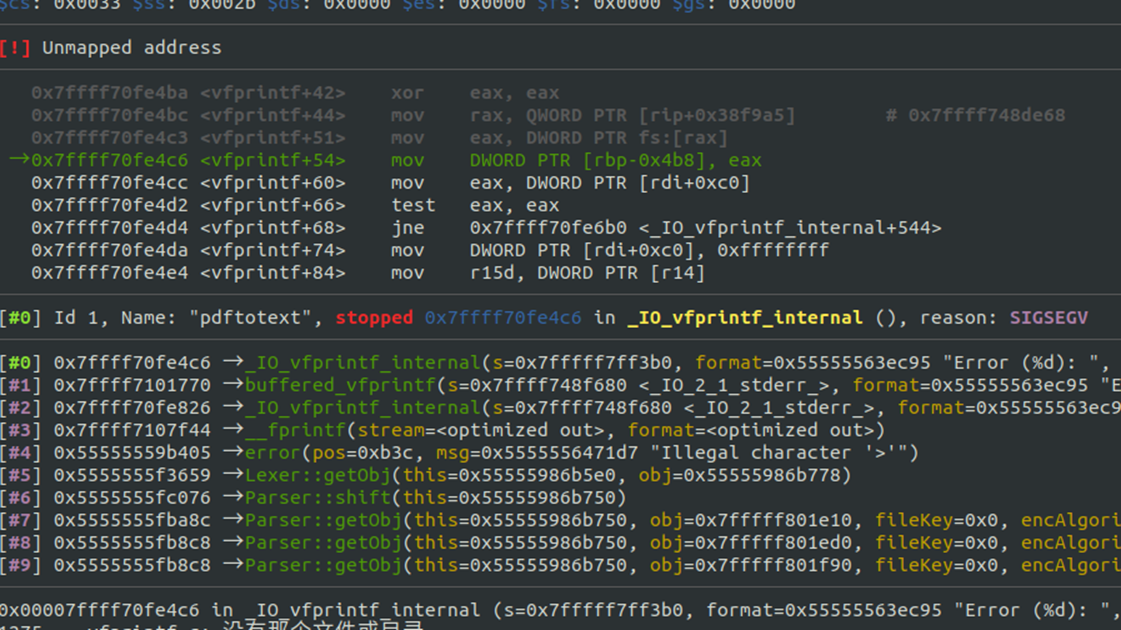

使用gdb进行调试

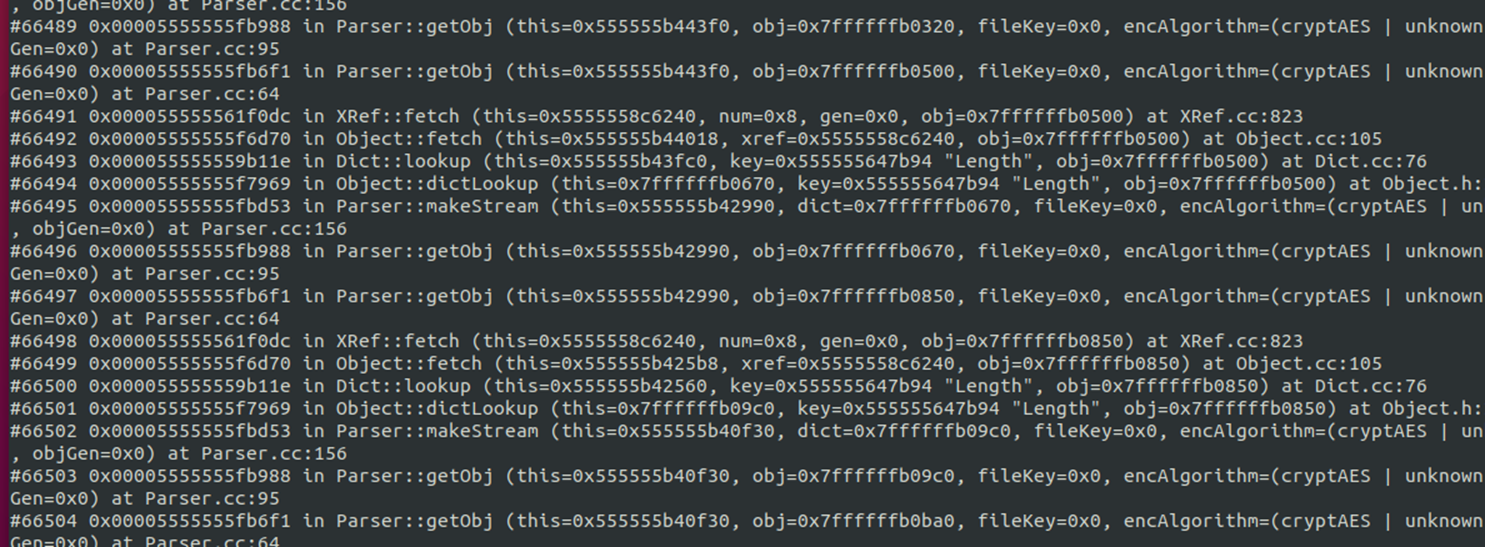

bt查看堆栈,很明显大量调用Parse::getObj造成无限递归

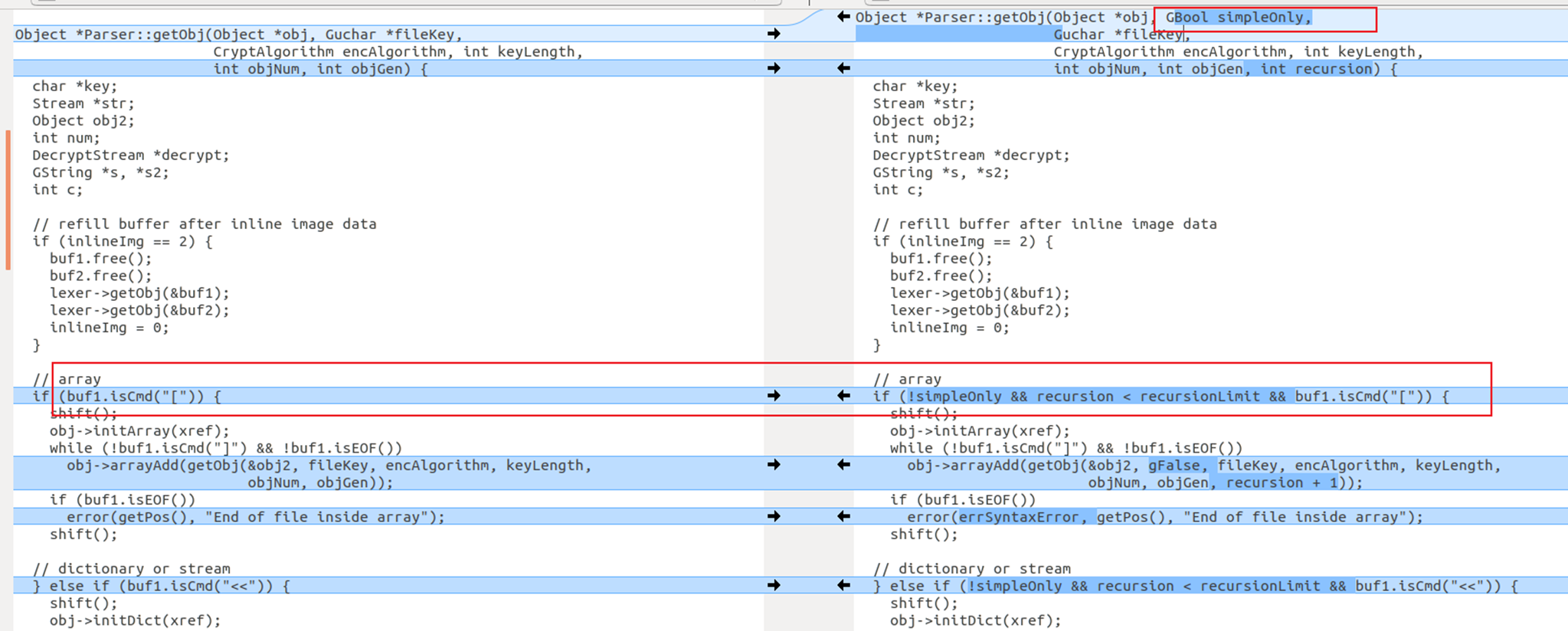

该漏洞在xpdf 4.02版本被修复,下载4.02版本,对比parse.cc文件,可以很明显的看出getObj函数增加了两个参数simpleOnly和recurion作为判断,防止了无限递归调用